Что такое api ключ

Что такое api ключ

ЧТО ТАКОЕ КЛЮЧ API

Расшифровка API

API (Application programming interface) – программный интерфейс, обеспечивающий коммуникацию между различными программами. Проще говоря, это техническое решение для быстрого взаимодействия приложений друг с другом. API может определять функциональные возможности, которые будут выполняться в той или иной программе.

API используется при работе с файловой системой, хранении данных, программировании в социальных сетях для интеграции с сторонними сайтами и приложениями и т. д. Благодаря API, криптотрейдеры получают возможность торговать на бирже через терминалы и запускать торговых ботов.

Что такое ключи API

API-ключи – это ключи шифрования для аутентификации пользователя в системе, по аналогии логина и пароля. Существует два вида ключей API:

API-ключи применяются при ассиметричном шифровании. Такое шифрование обеспечивает большую безопасность: если злоумышленник получит публичный ключ, то все равно не сможет пройти аутентификацию без секретного ключа.

Примечание: секретный ключ отображается только один раз, при создании. При необходимости сохраните его в надежном месте. Если секретный ключ будет утерян, вы всегда сможете пересоздать связку ключей.

Как правило, API-ключи выглядят как длинная строка из разных символов. Это затрудняет взлом ключей.

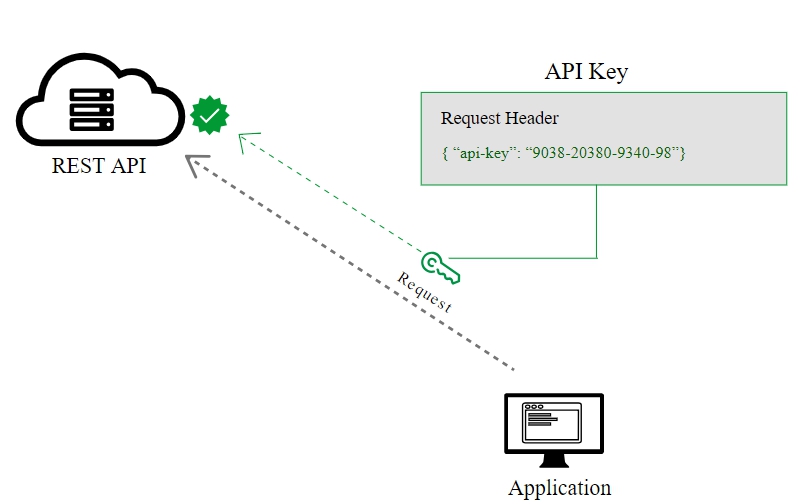

Как работают ключи API

При вводе ключей API в приложении, отправляется запрос на сервер. Если проблем с идентификацией запроса не возникает, то программа начинает получать данные с сервера. API-ключи позволяют подключать сторонние программы к сайтам или обмениваться информацией между сервисами.

Безопасность при работе с API

Предоставляя информацию о ключах API посторонним, вы рискуете собственными средствами. В целях безопасности, создавайте отдельную связку API-ключей для каждого приложения.

Вы можете не беспокоиться за сохранность ключей API при использовании CScalp. Подробнее о безопасности в CScalp читайте здесь.

Использование ключей API при выполнении проверки подлинности в Когнитивном поиске Azure

Когнитивный поиск предлагает проверку подлинности на основе ключей в качестве основной методологии проверки подлинности. Для входящих запросов к конечной точке службы поиска, такой как запросы, создающие или запрашивающие индекс, ключи API являются единственным общедоступным вариантом проверки подлинности. В ряде сценариев исходящих запросов, в частности тех, которые используют индексаторы, можно использовать Azure Active Directory удостоверения и роли.

Управление доступом на основе ролей Azure (RBAC) для входящих запросов к конечной точке поиска теперь находится в предварительной версии. Эту предварительную версию можно использовать для дополнения или замены ключей API в запросах индекса поиска.

Использование ключей API в поиске

Ключи API создаются в момент создания службы. Передача допустимого ключа API в запрос считается подтверждением запроса от авторизованного клиента. Существует два типа ключей. Ключи администратора предоставляют разрешения на запись в службу, а также дают права на запрос системной информации. Ключи запроса содержат разрешения на чтение и могут использоваться приложениями для запроса определенного индекса.

При подключении к поисковой службе все запросы должны содержать доступный только для чтения ключ API, созданный специально для вашей службы.

В решениях REST ключ API обычно указывается в заголовке запроса.

Можно просматривать ключи API и управлять ими на портале Azure или с помощью PowerShell, Azure CLI или REST API.

Что представляет собой ключ API?

Ключ API — это уникальная строка, состоящая из случайно сгенерированных чисел и букв, которая передается при каждом запросе в службу поиска. Служба примет запрос, если и сам запрос, и ключ действительны.

Для доступа к службе поиска используются два типа ключей: ключи администратора (для чтения и записи) и ключи запроса (только для чтения).

| Ключ | Описание | Ограничения |

|---|---|---|

| Административный | Предоставляет полный доступ ко всем операциям, включая возможность управлять службой, создавать и удалять индексы, индексаторы и источники данных. При создании службы генерируются два ключа администратора, которые на портале называются первичным и вторичным. При необходимости их можно создать заново независимо друг от друга. При наличии двух ключей один ключ можно сменить, а второй использовать для непрерывного доступа к службе. Ключи администратора указываются только в заголовках HTTP-запросов. Ключ API администратора нельзя разместить в URL-адресе. | Не более 2 на службу |

| Запрос | Предоставляет только разрешение на чтение индексов и документов; обычно они добавляются в клиентские приложения, которые создают запросы на поиск. Ключи запроса создаются по запросу. Ключи запроса можно указать в заголовке HTTP-запроса для операции поиска, предложения или поиска. Кроме того, ключ запроса можно передать в качестве параметра по URL-адресу. В зависимости от того, как клиентское приложение формирует запрос, возможно, проще передать ключ в качестве параметра запроса: GET /indexes/hotels/docs?search=*&$orderby=lastRenovationDate desc&api-version=2020-06-30&api-key=[query key] | 50 на службу |

Визуально нет никакой разницы между ключом администратора и ключом запроса. Оба ключа представляют собой строки из 32 случайно сгенерированных буквенно-цифровых символов. Если вы не знаете, какой тип ключа указан в приложении, вы можете проверить значения ключа на портале.

Поиск существующих ключей

Ключи доступа можно получить на портале или с помощью PowerShell, Azure CLI или REST API.

Выведите список служб поиска для вашей подписки.

Выберите службу и на странице обзора выберите Параметры>Ключи, чтобы просмотреть ключи администратора и ключи запросов.

Создание ключей запросов

Ключи запросов используются для доступа к документам только для чтения в индексе для операций, предназначенных для коллекции документов. Запросы поиска, фильтрации и предложений — это все операции, для которых используется ключ запроса. Для выполнения любой операции только для чтения, которая возвращает системные данные или определения объектов, такие как определение индекса или состояние индексатора, требуется ключ администратора.

Ограничение доступа и операций в клиентских приложениях необходимо для защиты ресурсов поиска в вашем службе. Всегда используйте ключ запроса, а не ключ администратора для любого запроса, исходящего из клиентского приложения.

Выведите список служб поиска для вашей подписки.

Выберите службу и на странице обзора выберите Параметры>Ключи.

Выберите Управление ключами запросов.

Используйте ключ запроса, уже созданный для вашей службы, или создайте до 50 новых ключей запросов. Ключ запроса по умолчанию не имеет имени, но для оптимизации управления можно назвать дополнительные ключи запросов.

Пример кода, показывающий использование ключа запроса, можно найти в DotNetHowTo.

Повторное создание ключей администратора

Для каждой службы создается два административных ключа, поэтому вы можете менять первичный ключ, используя вторичный ключ для обеспечения непрерывности бизнес-процессов.

Если непреднамеренно повторно создать оба ключа одновременно, все клиентские запросы, использующие эти ключи, завершатся ошибкой HTTP 403 Forbidden. Однако содержимое не удаляется, и блокировка устанавливается не на постоянной основе.

Вы по-прежнему можете получить доступ к службе через портал или программным способом. Функциями управления можно пользоваться через идентификатор подписки, а не ключ API службы, и, таким образом, по-прежнему можно выполнять необходимые действия, даже если ваши ключи API отсутствуют.

После создания новых ключей через портал или уровень управления доступ к вашему содержимому (индексам, индексаторам, источникам данных, картам синонимов) восстанавливается после того, как вы получите новые ключи и предоставите эти ключи по запросам.

Обеспечение безопасности ключей API

Назначения ролей определяют, кто может считывать ключи и управлять ими. Просмотр и повторное создание ключей доступны для следующих ролей: владелец, участник, участник службы поиска. Роль читателя не имеет доступа к ключам API.

Администраторы подписки могут просматривать и повторно создавать все ключи API. В качестве меры предосторожности проверьте назначения ролей, чтобы понять, кто имеет доступ к ключам администратора.

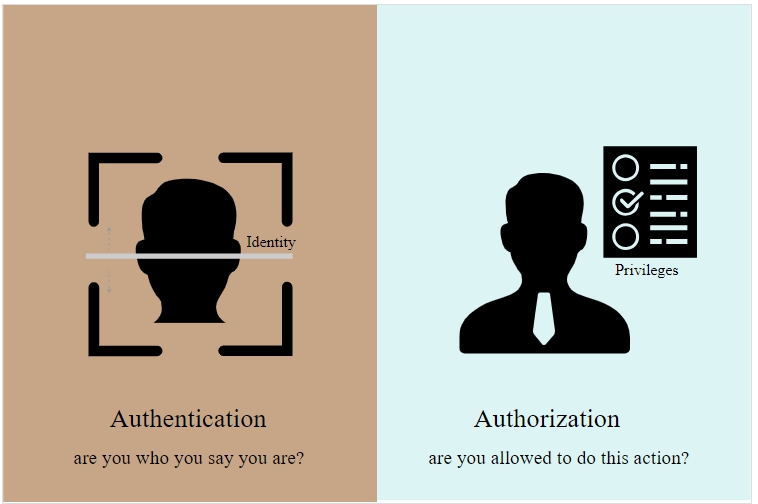

Требования аутентификации и авторизации API

Прежде чем пользователи смогут отправлять запросы с помощью API, им обычно необходимо зарегистрироваться для получения ключа API или изучить другие способы аутентификации запросов. API-интерфейсы различаются по способу аутентификации пользователей. Некоторые API требуют включения ключа API в заголовок запроса, в то время как другие API требуют тщательной защиты из-за необходимости защиты конфиденциальных данных, подтверждения личности и обеспечения того, чтобы запросы не были подделаны. В этом разделе мы изучим аутентификацию и авторизацию, а также то, на чем следует сосредоточиться в документации.

Определяем термины

Во-первых, давайте определимся с некоторыми ключевыми терминами:

API может аутентифицировать, но не разрешит делать определенный запрос.

Последствия нехватки безопасности API

Почему даже API-интерфейсы нуждаются в аутентификации? Для API, которые предназначены только для чтения, иногда пользователям не нужны ключи. Но большинство коммерческих API требуют авторизации в виде ключей API или других методов. Если нет никакой защиты API, пользователи могут совершать неограниченное количество запросов API без какой-либо регистрации. Разрешение неограниченных запросов усложнит модель дохода для вашего API.

Вдобавок, без аутентификации не было бы простого способа связать запросы с конкретными данными пользователя. И не было бы способа защиты от запросов от злонамеренных пользователей, которые могут удалить данные другого пользователя (например, путем удаления запросов DELETE для учетной записи другого пользователя).

Наконец, не получится отследить, кто использует API или какие конечные точки используются чаще всего. Очевидно, что разработчики API должны подумать о способах аутентификации и авторизации запросов к своим API.

В целом, аутентификация и авторизация с помощью API служат следующим целям:

Разные виды авторизации

Существует несколько методов авторизации. Ниже рассмотрим несколько вариантов авторизации, которые встречаются чаще всего:

API ключ

Большинство API требуют авторизации ключом API, чтобы использовать API. Ключ API представляет собой длинную строку, которую обычно включают либо в URL запроса, либо в заголовок запроса. Ключ API в основном служит способом идентификации лица, выполняющего запрос API (аутентифицируя для использования API). Ключ API также может быть связан с конкретным приложением, которое регистрируется.

API могут дать как открытый, так и закрытый ключ. Открытый ключ обычно включается в запрос, в то время как закрытый ключ рассматривается скорее как пароль и используется только при обмене данными между серверами. На некоторых сайтах документации API, при заходе на сайт, ключ API автоматически заполняется в примере кода и API Explorer.

Basic Auth

Другой тип авторизации называется Basic Auth. С помощью этого метода отправитель помещает пару имя пользователя:пароль в заголовок запроса. Имя пользователя и пароль кодируются с помощью Base64, который представляет собой метод кодирования, который преобразует имя пользователя и пароль в набор из 64 символов для обеспечения безопасной передачи. Вот пример Basic Auth в заголовке запроса:

API, использующие Basic Auth, также будут использовать HTTPS, что означает, что содержимое сообщения будет зашифровано в транспортном протоколе HTTP. (Без HTTPS людям было бы легко расшифровать зашифрованные данные)

Когда сервер API получает сообщение, он дешифрует сообщение и проверяет заголовок. После декодирования строки и анализа имени пользователя и пароля он решает, принять или отклонить запрос.

В Postman можно настроить базовую авторизацию, щелкнув вкладку Authorization, выбрав Basic Auth в раскрывающемся списке и введя имя пользователя и пароль справа от двоеточия в каждой строке. На вкладке Заголовки будет показана пара ключ-значение, выглядящая следующим образом:

Postman обрабатывает кодировку Base64 автоматически, при вводе имени пользователя и пароля с выбранным Basic Auth.

HMAC (код авторизации сообщений на основе хэша)

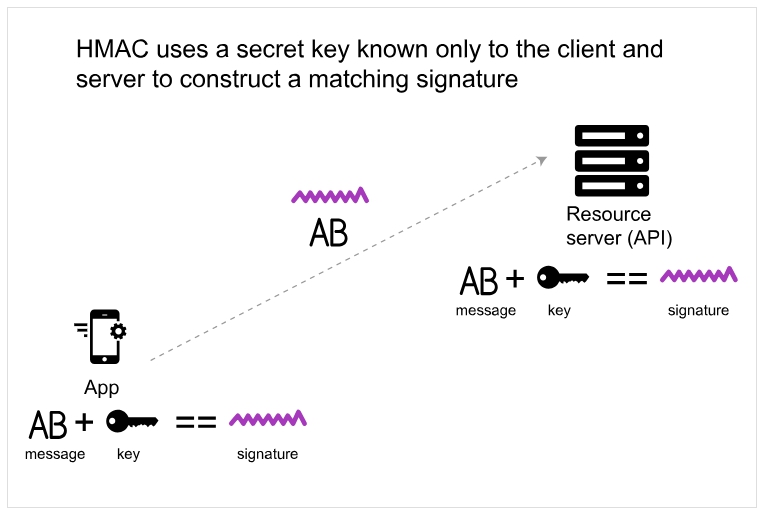

Сервер API (получатель), получая запрос, принимает те же системные свойства (отметка времени запроса плюс идентификатор учетной записи) и использует секретный ключ (который известен только запрашивающей стороне и серверу API) и SHA для генерации одной и той же строки. Если строка соответствует подписи в заголовке запроса, запрос принимается. Если строки не совпадают, запрос отклоняется.

Вот диаграмма, отображающая процесс авторизации HMAC:

Важным моментом является то, что секретный ключ (критический для восстановления хэша) известен только отправителю и получателю. Секретный ключ не включается в запрос. Безопасность HMAC используется, когда нужно убедиться, что запрос является подлинным и не может быть подделан.

OAuth 2.0

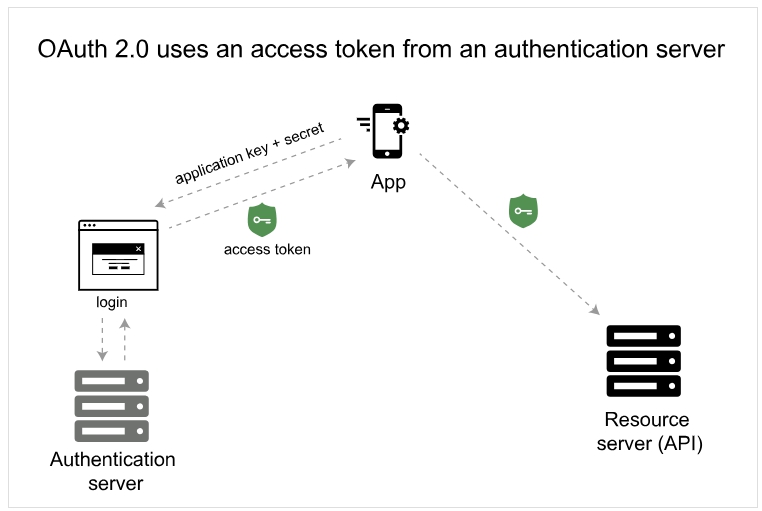

Одним из популярных методов аутентификации и авторизации пользователей является OAuth 2.0. Такой подход опирается на сервер аутентификации для связи с сервером API для предоставления доступа. Понять, что используется метод OAuth 2.0, можно когда предлагается войти в систему при помощи сторонних сервисов, как Twitter, Google или Facebook.

Существует несколько разновидностей OAuth, а именно «one-legged OAuth» и «three-legged OAuth». One-legged OAuth используется, когда нет конфиденциальных данных для защиты. Например, в том случае, если просто получаем общую информацию только для чтения.

Three-legged OAuth используется, когда нужно защитить конфиденциальные данные. В этом сценарии взаимодействуют три группы:

Вот базовый процесс Oauth2.0:

Сначала пользовательское приложение отправляет ключ приложения и секретные данные на страницу входа в систему на сервере аутентификации. Если аутентификация пройдена, сервер аутентификации возвращает пользователю токен доступа (авторизации).

Токен доступа (авторизации) упакован в параметр запроса в перенаправлении ответа (302) на запрос. Перенаправление направляет запрос пользователя обратно на сервер ресурсов (сервер API).

Токены доступа (авторизации) не только обеспечивают аутентификацию для запрашивающей стороны, но и определяют права пользователя на использование API. Кроме того, токены доступа (авторизации) обычно истекают через некоторое время и требуют от пользователя повторного входа в систему. Для получения дополнительной информации об OAuth 2.0 можно посмотреть ресурсы:

Что документируется в разделе аутентификации

В документации API не нужно подробно объяснять внешним пользователям, как работает аутентификация. Отсутствие объяснений внутренних процессов аутентификации, является лучшей практикой, поскольку хакерам будет сложнее злоупотреблять API.

Тем не менее нужно объяснить необходимую информацию:

Если есть открытый и закрытый ключи, нужно объяснить, где следует использовать каждый ключ, и отметить, что закрытые ключи не должны использоваться совместно. Если разные уровни лицензий предоставляют разный доступ к вызовам API, эти уровни лицензирования должны быть явно указаны в разделе авторизации или в другом месте.

Поскольку раздел API ключей важен, и нужен разработчикам до того, как они начнут использовать API, этот раздел должен быть в начале руководства.

Образцы разделов авторизации

Ниже приведены несколько примеров разделов авторизации в документации API.

SendGrid

SendGrid предлагает подробное объяснение ключей API, начиная с основ, поясняя: «Что такое ключи API?». Контекстно раздел ключей API появляется вместе с другими разделами по управлению учетными записями.

В Twitter подробный пример оправдан и предоставлен, поскольку требования к авторизации OAuth 2.0 немного сложнее.

Amazon Web Services

Amazon использует HMAC. Процесс достаточно сложный, чтобы включить полноценную диаграмму, показать шаги, которые должны выполнить пользователи.

Dropbox

Как и Twitter, Dropbox также использует OAuth 2.0. Их документация включает в себя не одну, а две диаграммы и подробное объяснение процесса.

👨💻 Практическое занятие: Авторизация

В своем найденном опен-сорс проекте найдем информацию об авторизации для запросов к API. Ответьте на следующие вопросы:

Что такое API простыми словами и для чего он нужен?

Всем привет! Многие наверняка встречали такое понятие, как API, но не все до конца понимают что это такое. Сегодня мы и будем разбираться с этим вопросом. Для начала определимся с самим понятием API.

API – это аббревиатура Application Programming Interface, что означает как интерфейс прикладного программирования. Это можно перевести еще и как программный интерфейс приложений.

Возможно такое определение мало кому о чем говорит. По сути – это набор различных инструментов, функций, благодаря которым одна программа взаимодействует с другой. При помощи API разные программы могут обмениваться своими ресурсами, функциями, информацией. Так, в операционной системе Windows все программы взаимодействуют между собой именно с помощью API.

Таким образом API представляет собой код, который связывает между собой программы. Можно еще определить и как эффективный процесс коммуникаций между программами, которые используют функции и ресурсы друг друга.

Например, посредством API происходит быстрая регистрации в различных приложениях при помощи аккаунта из какой-либо соцсети. Т.е., чтобы предоставить пользователю более простой доступ к своему продукту компания использует специальный код и API.

Что означает API шлюз в программировании?

API-шлюз представляет из себя систему между приложениями для маршрутизации входящих запросов на определенный микросервис. По сути этот шлюз является фильтром трафика. Трафик, проходящий через шлюз (фильтр) обрабатывается с очень высокой скоростью. Причем, модули, входящие в состав шлюза-фильтра можно отключать, если они не нужны или настраивать их как необходимо. Кроме того, API шлюз еще и авторизует пользователя.

Шлюз выполняет следующие функции:

Один из примеров работы шлюзов – смс-рассылки. Для массовой рассылки смс необходим целый комплекс программ, который и называется СМС шлюз. Что бы встроить этот шлюз в какой-либо сайт, который занимается такой рассылкой и потребуется API.

Суть такого смс шлюза заключается для связи абонентов с центром, откуда осуществляются смс-рассылки. Так же, шлюз используется в социальных сетях и мессенджерах.

Таким образом API и API — шлюз это технология, которая позволяет подключаться к некоему ресурсу устройствам с самыми разными операционными системами и прикладным программным обеспечением.

И с этим программным обеспечением он еще и работает, обеспечивая контроль, скорость, безопасность, становясь неким универсальным механизмом. Версии ПО API шлюзов постоянно повышаются под более современные задачи и новое программное обеспечение.

Что значит API сайта и как его использовать?

Вот конкретный пример функционирования API интернет сайта; применяется в следующих случаях:

Когда Вы открываете на смартфоне приложение ВКонтакте по API происходит «узнавание» и дальнейший обмен данными между вашим смартфоном и сайтом. За пару секунд передается масса служебной информации и как результат Вы на экране видите корректное отображение фото, видео в нужном разрешении запускаете игры и т. д. То же относится и к крупным сайтам или интернет магазинам, под которые пишутся приложения ( такие как Авито, Озон, Алиэкспресс и т.д.)

Таким образом, API могут быть публичными, т.е. доступными для всех пользователей, или же приватными, которые используются определенным кругом лиц, например, внутри какой-либо компании или государственной информационной системы

С помощью API можно получать данные от одной программы, которые передаются в другую. Широко применяется API и в веб-разработках. Например, для отображения текста, картинок и прочего в браузере, создается HTML файл, который и содержит в себе эти данные. Подгрузив такой файл в браузер, мы уже видим преобразование из HTML кода (он используется программистом) визуальные элементы, понятные рядовому пользователю – текст, картинки и пр.

Однако, происходит все гораздо сложнее. Текст, который выводит браузер, операционной системой перенаправляется на монитор, который является устройством вывода информации. Во время всех этих операций запускаются функции множества самых различных API.

Одним из самых характерных примеров таких API является Twitter API. Примеры ресурсов, используемых здесь, самые разнообразные. Это не только сам пользователь, но и список твитов, а так же и результаты их поиска. Обращение к каждому из этих ресурсов происходит по его специфическому идентификатору. В основном – это URL адрес.

При запросе приложением какого-либо ресурса с использованием его идентификатора, API отдает запрос от ресурса приложению в том формате, которое наиболее подходит ему. Например, или в JPEG, или HTML-странице.

API браузера уже встроены в них. Они используют данные этого браузера, а так же самой компьютерной среды, чтобы далее совершать более сложные действия. Например, чтобы на карте отметить свое местоположение используется API Геолокации.

При этом в браузере выполняется довольно сложный низкоуровневый код, с помощью которого происходит подключение к устройству геолокации, получаются данные, которые затем передаются браузеру и обрабатываются программой.

Что такое API ключ?

API ключ или API-key – это совокупность номера и проверочного кода, которые создаются специально. Данный ключ является секретным кодом, который служит идентификатором учетной записи пользователя. Вместе с ID пользователя API ключ дает возможность различным сайтам, а так же программам получить доступ к информации о пользователе.

В первую очередь API-ключ предназначен для аутентификации, т.е., подтверждение личности пользователя с использованием идентификатора, имени пользователя и пароля. Возникновение таких ключей было связано с тем, что аутентификация HTTP достаточно уязвима. Этот ключ пользователь может приобрести зарегистрировавшись на специализированном сайте после того, как введет логин и пароль.

API ключи создаются при использовании определенного набора правил, которые устанавливают разработчики API. Каждый раз, когда пользователь или же программа выполняет вызов API, этот ключ необходимо передавать.

Ниже представлено видео, в котором наглядно и доступно рассказывается о том, что такое API ключи.

Теперь вы представляете, что такое API и какое значение сегодня для сайтов и информационных систем они имеют. Охват, универсальность, технологичность. Удачи!

Что такое api ключ

Copy raw contents

Copy raw contents

Требования аутентификации и авторизации API

Прежде чем пользователи смогут отправлять запросы с помощью API, им обычно необходимо зарегистрироваться для получения ключа API или изучить другие способы аутентификации запросов. API-интерфейсы различаются по способу аутентификации пользователей. Некоторые API требуют включения ключа API в заголовок запроса, в то время как другие API требуют тщательной защиты из-за необходимости защиты конфиденциальных данных, подтверждения личности и обеспечения того, чтобы запросы не были подделаны. В этом разделе мы изучим аутентификацию и авторизацию, а также то, на чем следует сосредоточиться в документации.

Во-первых, давайте определимся с некоторыми ключевыми терминами:

API может аутентифицировать, но не разрешит делать определенный запрос.

Последствия нехватки безопасности API

Почему даже API-интерфейсы нуждаются в аутентификации? Для API, которые предназначены только для чтения, иногда пользователям не нужны ключи. Но большинство коммерческих API требуют авторизации в виде ключей API или других методов. Если нет никакой защиты API, пользователи могут совершать неограниченное количество запросов API без какой-либо регистрации. Разрешение неограниченных запросов усложнит модель дохода для вашего API.

Вдобавок, без аутентификации не было бы простого способа связать запросы с конкретными данными пользователя. И не было бы способа защиты от запросов от злонамеренных пользователей, которые могут удалить данные другого пользователя (например, путем удаления запросов DELETE для учетной записи другого пользователя).

Наконец, не получится отследить, кто использует API или какие конечные точки используются чаще всего. Очевидно, что разработчики API должны подумать о способах аутентификации и авторизации запросов к своим API.

В целом, аутентификация и авторизация с помощью API служат следующим целям:

Разные виды авторизации

Существует несколько методов авторизации. Ниже рассмотрим несколько вариантов авторизации, которые встречаются чаще всего:

Большинство API требуют авторизации ключом API, чтобы использовать API. Ключ API представляет собой длинную строку, которую обычно включают либо в URL запроса, либо в заголовок запроса. Ключ API в основном служит способом идентификации лица, выполняющего запрос API (аутентифицируя для использования API). Ключ API также может быть связан с конкретным приложением, которое регистрируется.

Ключи APK используют строку в свойстве заголовка для авторизации запросов

API могут дать как открытый, так и закрытый ключ. Открытый ключ обычно включается в запрос, в то время как закрытый ключ рассматривается скорее как пароль и используется только при обмене данными между серверами. На некоторых сайтах документации API, при заходе на сайт, ключ API автоматически заполняется в примере кода и API Explorer.

Другой тип авторизации называется Basic Auth. С помощью этого метода отправитель помещает пару имя пользователя:пароль в заголовок запроса. Имя пользователя и пароль кодируются с помощью Base64, который представляет собой метод кодирования, который преобразует имя пользователя и пароль в набор из 64 символов для обеспечения безопасной передачи. Вот пример Basic Auth в заголовке запроса:

API, использующие Basic Auth, также будут использовать HTTPS, что означает, что содержимое сообщения будет зашифровано в транспортном протоколе HTTP. (Без HTTPS людям было бы легко расшифровать зашифрованные данные)

Когда сервер API получает сообщение, он дешифрует сообщение и проверяет заголовок. После декодирования строки и анализа имени пользователя и пароля он решает, принять или отклонить запрос.

В Postman можно настроить базовую авторизацию, щелкнув вкладку Authorization, выбрав Basic Auth в раскрывающемся списке и введя имя пользователя и пароль справа от двоеточия в каждой строке. На вкладке Заголовки будет показана пара ключ-значение, выглядящая следующим образом:

Postman обрабатывает кодировку Base64 автоматически, при вводе имени пользователя и пароля с выбранным Basic Auth.

HMAC (код авторизации сообщений на основе хэша)

Сервер API (получатель), получая запрос, принимает те же системные свойства (отметка времени запроса плюс идентификатор учетной записи) и использует секретный ключ (который известен только запрашивающей стороне и серверу API) и SHA для генерации одной и той же строки. Если строка соответствует подписи в заголовке запроса, запрос принимается. Если строки не совпадают, запрос отклоняется.

Вот диаграмма, отображающая процесс авторизации HMAC:

Важным моментом является то, что секретный ключ (критический для восстановления хэша) известен только отправителю и получателю. Секретный ключ не включается в запрос. Безопасность HMAC используется, когда нужно убедиться, что запрос является подлинным и не может быть подделан.

Одним из популярных методов аутентификации и авторизации пользователей является OAuth 2.0. Такой подход опирается на сервер аутентификации для связи с сервером API для предоставления доступа. Понять, что используется метод OAuth 2.0, можно когда предлагается войти в систему при помощи сторонних сервисов, как Twitter, Google или Facebook.

окно входа в систему, использующую Oauth2.0

Существует несколько разновидностей OAuth, а именно «one-legged OAuth» и «three-legged OAuth». One-legged OAuth используется, когда нет конфиденциальных данных для защиты. Например, в том случае, если просто получаем общую информацию только для чтения.

Three-legged OAuth используется, когда нужно защитить конфиденциальные данные. В этом сценарии взаимодействуют три группы:

Вот базовый процесс Oauth2.0:

Сначала пользовательское приложение отправляет ключ приложения и секретные данные на страницу входа в систему на сервере аутентификации. Если аутентификация пройдена, сервер аутентификации возвращает пользователю токен доступа (авторизации).

Токен доступа (авторизации) упакован в параметр запроса в перенаправлении ответа (302) на запрос. Перенаправление направляет запрос пользователя обратно на сервер ресурсов (сервер API).

Токены доступа (авторизации) не только обеспечивают аутентификацию для запрашивающей стороны, но и определяют права пользователя на использование API. Кроме того, токены доступа (авторизации) обычно истекают через некоторое время и требуют от пользователя повторного входа в систему. Для получения дополнительной информации об OAuth 2.0 можно посмотреть ресурсы:

Что документируется в разделе аутентификации

В документации API не нужно подробно объяснять внешним пользователям, как работает аутентификация. Отсутствие объяснений внутренних процессов аутентификации, является лучшей практикой, поскольку хакерам будет сложнее злоупотреблять API.

Тем не менее нужно объяснить необходимую информацию:

Если есть открытый и закрытый ключи, нужно объяснить, где следует использовать каждый ключ, и отметить, что закрытые ключи не должны использоваться совместно. Если разные уровни лицензий предоставляют разный доступ к вызовам API, эти уровни лицензирования должны быть явно указаны в разделе авторизации или в другом месте.

Поскольку раздел API ключей важен, и нужен разработчикам до того, как они начнут использовать API, этот раздел должен быть в начале руководства.

Образцы разделов авторизации

Ниже приведены несколько примеров разделов авторизации в документации API.

SendGrid предлагает подробное объяснение ключей API, начиная с основ, поясняя: «Что такое ключи API?». Контекстно раздел ключей API появляется вместе с другими разделами по управлению учетными записями.

В Twitter подробный пример оправдан и предоставлен, поскольку требования к авторизации OAuth 2.0 немного сложнее.

Amazon Web Services

Amazon использует HMAC. Процесс достаточно сложный, чтобы включить полноценную диаграмму, показать шаги, которые должны выполнить пользователи.

Как и Twitter, Dropbox также использует OAuth 2.0. Их документация включает в себя не одну, а две диаграммы и подробное объяснение процесса.

👨💻 Практическое занятие: Авторизация

В своем найденном опен-сорс проекте найдем информацию об авторизации для запросов к API. Ответьте на следующие вопросы:

Что такое api ключ

Вам, вероятно, уже много раз приходилось регистрировать учетную запись на каких-либо веб-сайтах. В ходе этого процесса сайт запрашивает у вас некоторую личную информацию, в первую очередь имя пользователя и пароль. Эти две части информации становятся вашими опознавательными знаками. Мы называем их вашими полномочиями. При повторном посещении веб-сайта вы можете войти в него, указав эти учетные данные.

Вход в систему с использованием имени пользователя и пароля — один из примеров технического процесса, известного как аутентификация. Когда вы аутентифицируетесь на сервере, вы подтверждаете свою личность серверу, сообщая ему информацию, которую знаете только вы (по крайней мере, мы надеемся, что это знаете только вы). Как только сервер узнает, кто вы, он сможет вам доверять и предоставить личные данные вашей учетной записи.

Приведенный выше пример входа в систему является самой простой формой аутентификации. Фактически, его официальное название — Базовая аутентификация («Базовая аутентификация» для его друзей). Хотя это имя и не получило никаких наград за творческие достижения, эта схема является вполне приемлемым способом для сервера аутентифицировать клиента в API.

Для базовой аутентификации требуется только имя пользователя и пароль. Клиент берет эти два учетных данных, смешивает их вместе, чтобы сформировать единое значение, и передает его в запросе в заголовке HTTP под названием «Авторизация» (Authorization).

Рисунок 1. HTTP-заголовок авторизации

Когда сервер получает запрос, он просматривает заголовок Авторизации и сравнивает его с сохраненными учетными данными. Если имя пользователя и пароль совпадают с одним из пользователей в списке сервера, сервер выполняет запрос клиента от лица этот пользователя. Если совпадений нет, сервер возвращает специальный код состояния (401), чтобы клиент знал, что аутентификация не удалась и запрос отклонен.

Хотя базовая аутентификация является допустимой схемой аутентификации, то обстоятельство, что она использует одно и то же имя пользователя и пароль как для доступа к API так и для управления учетной записью, вызывает опасения. Это все равно что отель бы передавал гостю ключи от всего здания, а не от комнаты.

Точно так же с API могут быть случаи, когда клиент должен иметь другие разрешения, чем владелец учетной записи. Возьмем, к примеру, владельца бизнеса, который нанимает подрядчика для написания программы, использующей API от их имени. Передача подрядчику учетных данных подвергает владельца риску, поскольку недобросовестный подрядчик может изменить пароль, заблокировав владельцу бизнеса доступ к его собственной учетной записи. Понятно, что неплохо было бы иметь альтернативу.

Аутентификация с помощью ключа API — это метод, который преодолевает слабость использования общих учетных данных, требуя доступа к API с помощью уникального ключа. В этой схеме ключ обычно представляет собой длинную последовательность букв и цифр, отличную от пароля для входа владельца учетной записи. Владелец дает ключ клиенту, так же как отель дает гостю ключ от одноместного номера.

Когда клиент аутентифицируется с помощью ключа API, сервер понимает, что можно разрешить клиенту доступ к данным, но теперь имеет возможность ограничить административные функции, такие как изменение паролей или удаление учетных записей. Иногда ключи используются просто, чтобы пользователю не приходилось выдавать свой пароль. Гибкость обеспечивается аутентификацией API Key для ограничения контроля, а также защиты паролей пользователей.

Итак, где же находится ключ API? Заголовок для него тоже есть, да? К сожалению, нет. В отличие от Basic Auth, который является установленным стандартом со строгими правилами, ключи API были разработаны в нескольких компаниях на заре интернета. В результате аутентификация с помощью ключа API немного похожа на дикий запад; у каждого свой способ делать это.

Кабинет разработчика

Для доступа к API некоторых сервисов Яндекса необходимы специальные API-ключи. Кабинет разработчика позволяет получать API-ключи и управлять ими. Кабинет разработчика также предоставляет API для получения информации о проектах, сервисах и балансе вашего счета.

Получение и активация ключа

Свой первый ключ вы сможете получить при входе в Кабинет разработчика. Для этого в первую очередь выберите сервис. Для каждого сервиса потребуется заполнить анкету с информацией о целях использования API. При необходимости вы сможете подключить к этому сервису ключи доступа.

Ваш ключ можно будет использовать для работы с API конкретного сервиса только после активации (некоторые сервисы проводят модерацию прежде чем активировать ключ). Если активация не выполнена, это будет указано рядом с названием сервиса. Сроки (или дополнительные условия) активации будут высланы после заполнения анкеты для подключения к сервису. Если вы не получили письмо со сроками активации, обратитесь в службу поддержки Кабинета разработчика.

В некоторых сервисах активация ключей выполняется автоматически. В этом случае использовать ключ можно сразу же после подключения сервиса.

Для каких сервисов можно получить ключи?

Ключи, полученные в Кабинете разработчика, можно использовать для следующих API:

Получить доступ к платной версии API можно как по оферте (до 1 млн. руб) так и по договору (все тарифы).

Получить доступ к платной версии API можно как по оферте (до 1 млн. руб) так и по договору (все тарифы).

Получить доступ к платной версии API можно как по оферте (до 1 млн. руб) так и по договору (все тарифы).

Получить доступ к платной версии API можно как по оферте (до 1 млн. руб) так и по договору (все тарифы).

Получить доступ к платной версии API можно как по оферте (до 1 млн. руб) так и по договору (все тарифы).

API-ключи в некастодиальных кошельках. Инструкция

API (Applicationprogramminginterface) – это контракт, который предоставляет программа.

Некастодиальные кошельки, такие как Metamask, имеют API, так как сайтам необходимо настраивать их подключение, а для этого требуется набор правил и инструкций.

API-ключ – зашифрованная строка, по которой пользователь может пройти аутентификацию и получить доступ к функциям приложения или пройти идентификацию, если ключ является публичным, а не приватным.

Самая явная проблема применительно к Metamask:

В сети Ethereum Mainnet уже установлен RPC-URL, в котором указан некий сервис под названием Influra.

Influra получает публичный API-ключ пользователя, IP и адрес кошелька с данными транзакции. Все действия выполняются из одного приложения.Даже если деятельность ведется с нескольких счетов в Metamask, ключ у пользователя один.Значит, все адреса принадлежат одному пользователю, которого при неаккуратных действиях в сети можно идентифицировать.

Ответ: Да.Сеть Ethereum в Метамаске является базовой и неизменяемой, но никто не запрещает добавить новую. Можно перейти в настройки, в раздел сетей, нажать на кнопку «Добавить сеть», ввести следующие параметры:

Другой вариант – использовать сервис Alchemy. Здесь применяются индивидуальные API-ключи, что не гарантирует беспрепятственного обслуживания, но как запасной вариант подойдет.

Первое, что необходимо сделать – зарегистрироваться, перейдя по ссылке https://auth.alchemyapi.io/signup:

2. На почту придет письмо с подтверждением. Необходимо перейти по ссылке, нажав на кнопку «VERIFY EMAIL».

3. В открывшемся окне нажмите на логотип «alchemy».

4. Авторизуйтесь: введите данные, указанные при регистрации.

5. В открывшемся окне выбираем экосистему Ethereum и жмем на кнопку «Get Started».

6. В полях открывшегося окна вводим данные (придумываем самостоятельно) и нажимаем кнопку «Create App».

Что такое ключ API?

Я вижу это слово почти в каждом приложении перекрестного обслуживания в эти дни.

что такое ключ API и каково его использование?

кроме того, в чем разница между открытыми и закрытыми ключами API.

6 ответов

для чего» точно » используется ключ API, во многом зависит от того, кто его выдает и для каких служб он используется. По большому счету, однако, ключ API-это имя, данное некоторой форме секретного токена, который отправляется вместе с запросами веб-службы (или аналогичными), чтобы определить происхождение запроса. Ключ может быть включен в некоторый дайджест содержимого запроса для дальнейшей проверки происхождения и предотвращения изменения значений.

обычно, если вы можете определить источник запроса положительно, он действует как форма аутентификации, которая может привести к контролю доступа. Например, можно ограничить доступ к определенным действиям API в зависимости от того, кто выполняет запрос. Для компаний, которые зарабатывают деньги от продажи таких услуг, это также способ отслеживания того, кто использует эту вещь для выставления счетов. Кроме того, блокируя ключ, вы можете частично предотвратить злоупотребление в случае слишком больших объемов запросов.

В общем, если у вас открытый и закрытый ключ API, то он предполагает, что ключи сами являются традиционной парой открытого / закрытого ключа, используемой в какой-то форме асимметричная криптография, или связанный, цифровой подписи. Это более безопасные методы для идентификации источника запроса, и кроме того, для защиты содержимого запроса от перехвата (кроме подделки).

ключ API просто идентифицирует вас.

Если есть публичное/частное различие, то открытый ключ-это тот, который вы можете распространять другим, чтобы позволить им получить некоторое подмножество информации о вас из api. Закрытый ключ предназначен только для вашего использования и обеспечивает доступ ко всем вашим данным.

ключ API-это уникальное значение, которое назначается пользователю этой службы, когда он принимается в качестве пользователя службы.

сервис поддерживает все выданные ключи и проверяет их по каждому запросу.

глядя на предоставленный ключ по запросу, служба проверяет, является ли он действительным ключом, чтобы решить, предоставлять ли доступ пользователю или нет.

похоже, что многие люди используют ключи API в качестве решения безопасности. Итог:никогда не рассматривайте ключи API как секретные это не так. На https или нет, кто может прочитать запрос, может увидеть ключ API и может сделать любой вызов, который они хотят. Ключ API должен быть таким же «пользовательским» идентификатором, как и его не полное решение для безопасности даже при использовании с ssl.

Безопасность REST API от А до ПИ

Введение

Умение реализовать грамотное REST API — полезный навык в наше время, т.к. все больше сервисов предоставляют свои возможности с помощью API. Но разработка REST API не ограничивается реализацией HTTP запросов в определенном стиле и формированием ответов в соответствии со спецификацией. Задача обеспечения безопасности REST API не так очевидна, как, например, обеспечение безопасности баз данных, но ее необходимость не менее важна.

В настоящее время многие онлайн системы с помощью API передают приватные данные пользователей, такие как медицинские или финансовые. Текущая же ситуация с безопасностью в веб-приложениях весьма печальна: по данным Comnews порядка 70% содержат критические уязвимости. Поэтому всем, кто участвует в проектировании, реализации и тестировании онлайн систем, важно иметь общую картину по существующим угрозам и способам обеспечения безопасности как всей системы, так и используемого REST API.

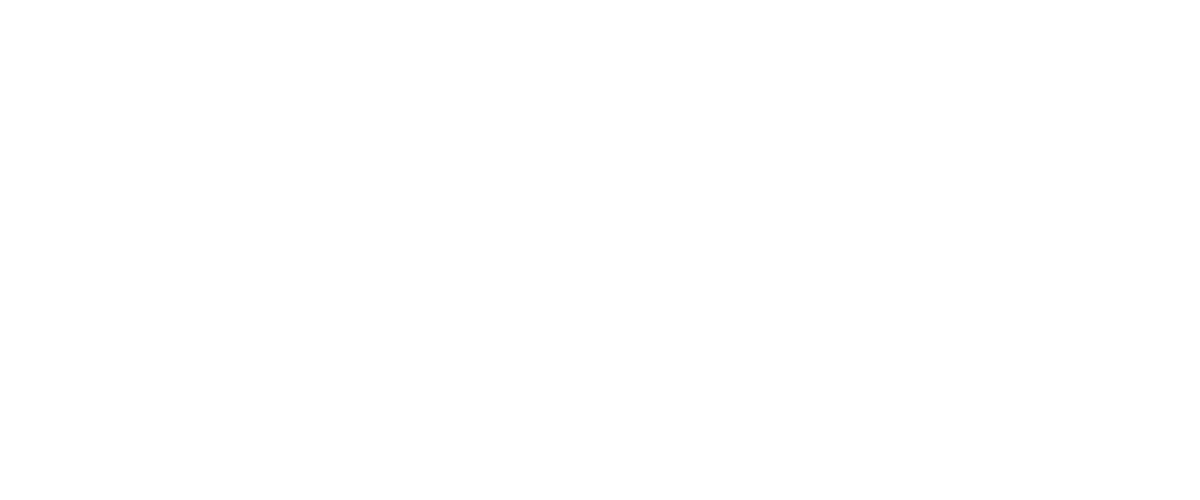

В статье я попытался обобщить информацию о существующих уязвимостях REST API, чтобы у читателей сложилась общая картина. На схемах представлена современная архитектура клиент-сервер и обобщенный REST API запрос с потенциальными угрозами безопасности. Далее я подробнее расскажу об этих угрозах, и как технически реализовать защиту от них.

Стандарты безопасности

Начнем со стандартов. Существует несколько стандартов, которые помогут нам сформулировать список требований к безопасности API:

OWASP (Open Web Application Security Project) известна своими списками рисков в разных программных технологиях. Нам интересен список «10 наиболее опасных уязвимостей при разработке API»:

API2:2019 — Broken User Authentication (Недостатки аутентификации пользователей)

Тема аутентификации пользователей идет на втором месте в списке OWASP, но я ее поставил на первое, т.к. с этого все начинается. Современные стандарты аутентификации и авторизации я уже рассматривал в своей статье про OAuth 2.0, OpenID Connect, WebAuthn. Здесь кратко опишу основные схемы безопасности и рассмотрим более подробно наиболее надежную на данный момент схему, основанную на токенах.

API key

API Key — это строка символов, которую передает клиент в запросах к серверу. Для успешной аутентификации строка должна совпадать у клиента и у сервера. Данная схема обеспечивает защиту от несанкционированного использования API и позволяет осуществлять, например, проверку лимитов использования API.

Basic Authentication

В Basic Authentication используется аутентификация по двум строкам, например логину/паролю.

Для передачи информации используется HTTP заголовок ‘Authorization’ с ключевым словом Basic далее пробел и base64 закодированная строка username:password. Например:

Cookie-Based Authentication

Cookie-Based Authentication использует механизм передачи Cookies в HTTP запросах. В ответ на запрос клиента сервер посылает заголовок Set-Cookie, который содержит имя и значение cookie, а также дополнительные атрибуты: expires, domain, path, secure, httponly. Пример отправки cookie:

После этого клиент автоматически будет посылать заголовок Cookie при каждом запросе:

Для реализации этого механизма необходимо на сервере организовать хранение и проверку сессий пользователей. Подробнее использование Cookies рассмотрено в разделе «Insecure Cookies and Local Storage»

Token-Based Authentication

Также называют Bearer Authentication.

Token-Based Authentication использует подписанный сервером токен (bearer token), который клиент передает на сервер в заголовке Authorization HTTP с ключевым словом Bearer или в теле запроса. Например:

При получении токена сервер должен проверять его на валидность — что пользователь существует, время использования не прошло и т.д. Token-Based Authentication может использоваться как часть OAuth 2.0 или OpenID Connect протоколов, так и сервер сам может сформировать токен.

При любом способе аутентификации для безопасного использования должен использоваться протокол, который обеспечивает шифрование данных, HTTP заголовков и URL, например HTTPS.

Алгоритм Token-Based Authentication

Разберем подробнее последнюю из описанных схем. На схеме представлен упрощенный алгоритм Token-Based Authentication на примере реализации возможности «Зайти с помощью Google аккаунта»

В случае перехвата токена, злоумышленник может какое-то время выдавать себя за владельца токена. Поэтому для передачи токена надо обязательно использовать HTTPS.

API1:2019 Broken Object Level Authorization (Недостатки контроля доступа к объектам)

Другое название этого риска: Insecure Direct Object References (Небезопасные прямые ссылки на объекты). Это самая распространенная проблема с API в настоящее время. Для иллюстрации приведу API, которое в дальнейшем использую еще для нескольких примеров уязвимостей.

Получить одного пользователя с userID:

Получить всех пользователей (может только администратор):

Удалить пользователя c userID: DELETE /users/

Итак, если вызывается команда удаления пользователя:

То необходима проверка, что эту команду может вызвать только сам пользователь 1 или администратор, а не, например, пользователь 2 от своего имени, просто изменив значение ID в вызове команды. Чтобы избежать подобных проблем нужно:

API5:2019 Broken Function Level Authorization (Недостатки контроля доступа на функциональном уровне)

Должна быть разработана четкая система разграничения доступа между ролями пользователей API. Например, есть роль: обычные пользователи и роль: администраторы. Команду по просмотру всех пользователей может вызвать только администратор:

При каждом вызове команды необходима проверка прав доступа, чтобы обычный пользователь не мог вызвать команду, только изменив формат.

API3:2019 Excessive Data Exposure (Разглашение конфиденциальных данных)

На самом деле пункт называется — предоставление излишних данных, но при этом как раз и может происходить разглашение конфиденциальных или персональных данных. Как такое получается? На запрос клиента сервер, как правило, формирует запрос к базе данных, которая возвращает запись или список записей. Эти данные зачастую сериализируются в JSON без проверок и отправляется клиенту с предположением, что клиент сам отфильтрует нужные данные. Но проблема в том, что запрос может отправить не только клиент, а может сформировать злоумышленник напрямую к серверу и получить конфиденциальные данные. Например, безобидный запрос данных по пользователю с ID 1:

может вернуть не только имя / возраст, но и ответ на секретный вопрос, который пользователь задал во время регистрации:

Это и называется излишняя передача данных. Проблема усугубляется тем, что лишних данных может быть еще и просто много по объёму. При больших нагрузках это приведет к сетевым проблемам. Соответственно, при разработке API нельзя полагаться на фильтрацию данных в клиенте — все данные должны фильтроваться на сервере.

API6:2019 Mass Assignment (Небезопасная десериализация)

В данном случае ситуация обратная предыдущему пункту Excessive Data Exposure — лишние данные передаются на сервер с целью несанкционированной замены значений. Как это понимать? Предположим у нас есть пользователь-хакер с ID 1 со следующими данными:

Некоторые поля записей пользователь может легитимно менять сам, например, свой возраст. А поля, такие как balance должны устанавливать внешние системы.

Но наш сервер подвержен атаке Mass Assignment и без проверок источника записывает все пришедшие данные. Наш пользователь-хакер может отправить на сервер запрос на изменение возраста, в который добавляет дополнительный атрибут balance:

После этого баланс увеличится без внесения реальных денег. Чтобы предотвратить данную атаку необходимо:

API4:2019 Lack of Resources & Rate Limiting (Отсутствие проверок и ограничений)

Необходимо защитить сервер от атак по подбору пароля (brute force attack). Для этого нужно реализовать следующие ограничения:

Необходимо защитить сервер и от отказа в обслуживании (DoS-атаки)

Если на сервере отсутствует проверка size на максимальное значение, то передача в параметре злоумышленником, например, 1 000 000 может привести к исчерпанию памяти на сервере и отказу в обслуживании. Поэтому нужно проверять на сервере все значения параметров на допустимые, даже если на нашем клиенте есть такие проверки. Ведь никто не помешает вызвать API напрямую.

API7:2019 Security Misconfiguration (Некорректная настройка параметров безопасности)

Следующие действия могут привести к проблемам с безопасностью, соответственно, их надо избегать:

API8:2019 Injection (Внедрение)

Внедрение — это выполнение программного кода, не предусмотренного системой. Разделяют внедрения:

Если сервер выполняет команды без проверки, то злоумышленник может послать следующую команду с большой вероятностью вывода сервера из строя:

Для предотвращения подобных атак:

API9:2019 Improper Assets Management (Недостатки управления API)

API может иметь несколько точек входа (endpoints) с разными версиями и функциональными назначениями. Например:

Необходимо обеспечить учет и контроль версий API:

API10:2019 Insufficient Logging & Monitoring (Недостатки журналирования и мониторинга)

Чтобы выявить атаку или подозрительное поведение пользователей, систему надо мониторить, а события логировать с достаточным уровнем подробности:

Insecure Transport (Небезопасный транспортный уровень)

Если не шифровать трафик между клиентом и сервером, то все HTTP данные и заголовки будут передаваться в открытом виде. Чтобы предотвратить утечку данных, надо использовать протокол HTTPS (Hyper Text Transfer Protocol Secure) или реализовывать шифрование самостоятельно. Для использования HTTPS нужен SSL-сертификат. Сайты в интернете должны получать такие сертификаты в доверительных центрах выдачи сертификатов CA (Certificate Authority). Но для целей шифрования данных между нашим клиентом и сервером можно поступить проще:

Обеспечить поддержку HTTPS можно также средствами Apache, Nginx или других веб-серверов.

Insecure Passwords (Небезопасные пароли)

С этой темой все просто:

Insecure Cookies and Local Storage (Небезопасные Cookies и данные в Local Storage)

Cookies должны использоваться безопасно:

Using Components with Known Vulnerabilities (Использование компонент с известными уязвимостями)

Компоненты, такие как библиотеки и framework-и выполняются с теми же привилегиями, что и приложение. Поэтому если среди используемых библиотек окажется небезопасный компонент, то это может привести к захвату или выводу из строя сервера. Для проверки безопасности компонент используются специальные приложения, например, для JavaScript можно использовать Retire.

CWE-79 Cross-site Scripting (XSS) (Межсайтовое выполнение скриптов)

Межсайтовое выполнение скриптов считается самой опасной web-атакой. Суть ее в том, что вредоносный скрипт может быть внедрен в нашу страницу, а результат выполнения может привести к утечке конфиденциальных данных или к повреждению сервера. Чтобы защититься от атаки в запрос надо включить HTTP заголовок, который включает Cross-site scripting (XSS) фильтр:

CWE-352 Cross-Site Request Forgery (CSRF) (Межсайтовая подмена запросов)

Для понимания сути атаки приведу пример: предположим, есть финансовая организация с онлайн кабинетом. В Cookies запоминается пользователь, чтобы при входе ему не надо было каждый раз вводить свой логин/пароль. Пользователь случайно заходит на сайт злоумышленника, который отправляет в финансовую организацию транзакцию на перевод денег, в которую браузер автоматически помещает данные из запомненных Cookies.

Финансовый сайт успешно проверяет валидность Cookies и выполняет несанкционированную транзакцию. Для защиты от атак CSRF надо:

Cross-origin resource sharing (CORS) (Кросс-доменное использование ресурсов)

CORS — это механизм безопасности, который позволяет серверу задать правила доступа к его API. Например, если на сервере установить заголовок:

то это позволит использовать API без ограничения. Если это не публичное API, то для безопасности надо явно устанавливать Origin-ы, с которых разрешен доступ к API, например:

Также можно ограничивать HTTP методы, которые могут быть использованы для доступа к API:

И задать список заголовков, которые сервер может принимать:

Insecure HTTP Headers (Безопасность HTTP заголовков)

HTTP протокол включает в себя большое число заголовков, которые можно использовать в HTTP запросах/ответах. Для того, чтобы определить наиболее важные заголовки с точки зрения обеспечения безопасности, я использовал несколько списков:

X-Powered-By

Этот заголовок автоматически вставляется некоторыми серверами, что дает понять злоумышленнику, с каким сервером он имеет дело, например:

Отсутствие этого заголовка, конечно, никого не остановит, но сразу давать такую подсказку не стоит. Поэтому передачу этого заголовка надо запретить.

HTTP Strict Transport Security (HSTS)

Strict-Transport-Security заголовок запрещает браузеру обращаться к ресурсам по HTTP протоколу, только HTTPS:

max-age=31536000 — это год в секундах. Рекомендуется выcтавлять этот заголовок, т.к. он предотвратит атаки, связанные с принуждением браузера перейти на HTTP протокол и начать передавать информацию (например cookies) в открытом виде, которую может перехватить злоумышленник. Запрос к серверу по HTTP и атака возможна только при первом обращении к серверу, при последующих браузер запомнит настройку Strict-Transport-Security и будет обращаться только по HTTPS.

X-Frame-Options (защита от Clickjacking)

Позволяет защититься от атаки Clickjacking. Так называется технология, когда злоумышленник помещает кнопку или поле ввода в прозрачный фрейм и пользователь думает, что он нажимает нужную кнопку или безопасно вводит данные, а на самом деле идет перенаправление на другой ресурс, полезный атакующему, например, на сайт с навязчивой рекламой. Для защиты от Clickjacking сервер должен посылать запрет использовать страницу во фрейме вообще:

или разрешить использование только в нашем домене:

А лучше для предотвращения атаки Clickjacking использовать более современный механизм и установить правильную политику безопасности Content-Security-Policy

Content-Security-Policy

Позволяет защититься от атаки Cross-site scripting и других кросс-сайтовых инъекций, в том числе Clickjacking. Требует вдумчивого конфигурирования, т.к. параметров много. Но надо хотя бы поставить дефолтную политику, что предотвратит возможность атаки Cross-site Scripting:

Подробно значения заголовка Content-Security-Policy разбираются, например, по ссылке.

X-Content-Type-Options

Установка данного заголовка запрещает браузеру самому интерпретировать тип присланных файлов и принуждает использовать только тот, что был прислан в заголовке Content-Type. Без этого возможна ситуация, когда, например, посылается безобидный на вид txt файл, внутри которого вредоносный скрипт и браузер его выполняет как скрипт, а не как текстовой файл. Поэтому устанавливаем:

Cache-Control

Cache-Control позволяет управлять кешом на стороне клиента, рекомендуется запретить кеширование, чтобы в кеше случайно не оставались приватные данные:

Заключение

В статье мы рассмотрели угрозы, которые подстерегают API при его эксплуатации и способы борьбы с ними. В заключении приведу несколько общих выводов:

What Are API Keys? (And Are They Secure?)

Published: September 22, 2021

Application programming interfaces (APIs) allow software programs to interact with each other, share data, and integrate their functionalities. APIs facilitate conversations between otherwise disconnected software, and are the technology behind many powerful integrations that you use every day.

Unlike a face-to-face conversation, however, it’s harder for an API to verify whether the app it’s talking to is who it claims to be. Since they often expose private and sensitive information, APIs need ways of identifying their clients before letting them through. Otherwise, it’s a big security gamble.

API keys are one such security measure — they act like an ID card for the client making an API request, helping APIs to assign the right access permissions, as well as track how their data are being used.

If you work with APIs or marketing integrations, you should know what API keys are, where they fit into API security, and why they’re not the only layer of protection you should be thinking about. Let us explain.

What are API Keys?

An API key is an identifier assigned to an API client, used to authenticate an application calling the API. It is typically a unique alphanumeric string included in the API call, which the API receives and validates. Many APIs utilize keys to keep track of usage and to identify invalid or malicious requests.

In general, API keys serve two main functions in an API request:

Based on the API key provided in a request, the API checks the key with its client database, then either accepts or denies the request. If the request is accepted, the API grants the client access to its data and functionality based on the client’s access rights, which are also associated with the API key.

Additionally, API owners use API keys to monitor API activity, including the types of requests and volume of requests coming from individual clients. Since each request has an associated key, the API owners can filter by key and view all requests from a particular client.

This monitoring ability is especially important when protecting the API from harmful traffic. Hackers frequently target APIs through a variety of methods, such as faking credentials to inject harmful code or overwhelming the API server with requests. With keys, an API can eliminate anonymous bot traffic or block requests from a particular user if needed.

It’s important to note that API keys identify requests from projects and applications, not from individual users. An API key tells the API which project the request came from, but it cannot identify specific users with access to the project. This is a significant security limitation that we’ll discuss later on.

How to Use an API Key

APIs usually require developers to acquire a key before making requests. The process should be documented on the API developer’s website and tell you everything you need to get started.

In most cases, you’ll need to sign up for a developer account with an email and other information. Then, you’ll be asked to register your project and enter any project information the API owners should know about.

From there, you should receive at least one API key, a unique string of randomly generated characters associated with your project. It will look something like this:

You may receive two keys, one labeled as your “public key” and the other as your “private key.” A public key can be shared with collaborators and is more limited in access to the API’s data and functions. A private key should not be shared with anyone — it’s the more definitive identifier of your project and gives access to your developer account, plus all of your data.

As for including your API key in requests, refer to the API’s documentation for where to place your key — typically, it’s in the request header:

… or written in a query string following the request method:

Are API keys secure?

Web APIs are a common target of cyberattacks because they transfer sensitive data between applications — including login credentials, personal information, and financial transactions — over the internet. To combat this, web APIs need to be very secure at all times.

API keys can identify a project to an API and specify which resources a project may access. However, experts do not consider API keys to be secure enough on their own. This is for a few reasons:

For these reasons, popular APIs today also employ user authentication and authorization. User authentication checks that the individual making the request (not just the application) is who they say they are. User authorization verifies that this person is allowed to make the request they made.

User authentication and authorization are accomplished with authentication tokens, which are more secure than API keys by themselves. The OAuth protocol is today’s standard for user authentication and authorization, allowing users to verify their identity without providing a password. This is the same technology behind single sign-on, in which users can log into one application (like LinkedIn) through another application (like Google).

OAuth is a more complex process that deserves its own article, so here’s an explainer that goes in-depth on how OAuth works.

How to Store API Keys Securely

Despite their drawbacks, API keys are still popular and useful at identifying calling projects. There’s a good chance you’ll need to keep track of one or several when working with an API.

API keys work a lot like passwords and should be stored and protected as such. Here are some basic steps you can take to limit the risk of your key being stolen:

API Key Examples

To drive this lesson home, here are some examples of popular APIs and how they implement API keys for security.

Google Maps API Key

The Google Maps Platform uses API keys to secure its requests for map data. After setting up a developer account with Google, you can easily create a Google Maps API key in your credentials area.

Google also encourages users to restrict their API keys to accepted domains and allows you to do this in the credentials area. Additionally, the Google Maps API only accepts requests secured with HTTPS.

Google provides the following example of what an API key looks like in a request:

Want to put interactive Google maps on your site or app? Check out our guide to getting started with Google Maps APIs

Stripe API Key

To authenticate requests to its API, payment processing service Stripe provides API keys for each developer account. Specifically, it issues two types of API keys: “publishable,” which is your public key that associates your account with Stripe, and “secret,” your confidential private key that lets you make any request to Stripe.

Stripe issues two pairs of publishable and secret keys, one for your live application and one for API testing. This gives your four keys total. Test API keys include the substring _test_.

Stripe also lets users generate keys with greater restrictions if you’re implementing the API in a microservice.

Help secure your requests with API keys.

Though API keys are not the only (or even the best) API security measure, they’re still useful for API vendors and important for authenticating API integrations.

As API integrations develop and spread among new applications and smart devices, one thing won’t change: There will always be people looking to steal and exploit personal data. That’s why any reputable API that transmits sensitive information will include API keys (and more) in its security arsenal.

Рекомендации по работе с ключами API

Ключи API необходимы для приложений и проектов, в которых используются API и SDK платформы Google Карт. Ниже рассказывается об использовании и защите ключей API, а также об ограничении их действия.

Что такое ключи API

Ключи API – это учетные данные, которые действуют в пределах проекта и выполняют две задачи:

Каждый ключ API связан с определенным проектом. Когда от проекта поступает вызов, ключ API выступает идентификатором. Благодаря этому информация об использовании регистрируется именно для этого проекта, а вызовы от других проектов отклоняются.

Защита ключей API

Обеспечьте защиту ключей API для всех сервисов платформы Google Карт, которые используются в вашем приложении. Для этого ограничьте действие ключей и воспользуйтесь рекомендациями для используемых API платформы Google Карт. Если незащищенные учетные данные окажутся в общем доступе, ими могут воспользоваться посторонние лица, а платить придется вам.

Ниже приведены стратегии защиты ключей API. Рекомендации для отдельных сервисов платформы Google Карт (Maps JavaScript API и т. д.) читайте в разделе Ключи API: ограничения и рекомендации.

Ограничивайте действие ключей API. Лучший способ защитить ключи API – ограничить их действие конкретными IP-адресами, URL перехода или мобильными приложениями, а также использовать каждый ключ только для определенных API. Эти меры помогают избежать серьезных последствий взлома ключа.

Ограничения ключа можно настроить на консоли. Для этого откройте страницу «Учетные данные» и создайте ключ API с нужной конфигурацией или отредактируйте параметры существующего ключа. Подробнее…

Чтобы удалить ключ API, выполните следующие действия:

Будьте внимательны при создании новых ключей API. Старые ключи уничтожаются через 24 часа после создания новых. Если для перевода приложений со старых ключей на новые требуется более 24 часов, то экземпляры, в которых не успеет обновиться ссылка на ключ, перестанут работать.

При создании нового ключа API происходит следующее:

Следите за отклонениями в использовании API. Если вы заметите признаки несанкционированного использования, смените ключи и сообщите в Google.

Перед сменой старых ключей сохраните настройки ограничений в отдельном файле.

Если в приложении используются Maps Web Service API или Static Web API, вам подойдут следующие методы защиты ключей и приложения.

Если в мобильном приложении используются Web Service API или Static Web API, вам подойдут следующие методы дополнительной защиты ключей и секретов для подписания.

Используйте прокси-сервер. Это сервер-посредник, который обеспечивает безопасное взаимодействие с API платформы Google Карт. Подробнее…

Настройка ограничений для ключей API

Ключи API – тоже учетные данные, поэтому будьте с ними очень осторожны. Обязательно настройте для них ограничения, чтобы избежать серьезных последствий в случае взлома, и выполняйте рекомендации ниже: они помогут обезопасить ваши ключи API.

Ключи можно ограничивать по приложениям и по API.

Ограничение Допустимый тип приложений позволяет использовать ключи API только для определенных сайтов (IP-адресов, URL) или платформ (Android, iOS). Для каждого ключа можно настроить только одно ограничение из этой категории (см. статью об API Google Карт для разных платформ).

Допустимые API позволяют использовать ключи только для конкретных API или SDK платформы Google Карт. Если настроить для ключа такие ограничения, то запросы на использование выбранных API или SDK будут обрабатываться, а для остальных API и SDK – завершаться ошибкой. Для каждого ключа можно настроить любое количество допустимых API. Но если используется ограничение «Допустимый тип приложений», проверьте, чтобы выбранные API и/или SDK его поддерживали.

Как настроить для ключа API допустимый тип приложений

Запросы принимаются только от указанных сайтов.

Запросы принимаются только от указанных IP-адресов веб-серверов.

Задайте под списком типов один адрес (IPv4, IPv6) или подсеть в формате бесклассовой адресации (например, 192.168.0.0/22). Когда вы закончите, появится поле ввода нового адреса. Так вы сможете добавить все нужные адреса.

Чтобы ключ можно было использовать только с вашим приложением для Android, задайте название пакета и цифровой отпечаток сертификата для подписи SHA-1.

Добавьте под списком типов цифровой отпечаток сертификата SHA-1 и название пакета Android из файла AndroidManifest.xml.

Запросы принимаются только от приложения для iOS с указанным идентификатором пакета.

Выберите под списком типов нужный идентификатор пакета iOS.

Как настроить для ключа допустимые API

Ключи API: ограничения и рекомендации

В таблицах ниже приведены ограничения и рекомендации для каждого API, SDK и сервиса платформы Google Карт.

Сайты с Maps JavaScript API, Embed API и Static API

Приложения и серверы, использующие веб-сервисы

Приложения для Android

Приложения для iOS

1 Чтобы использовать ключ API с любыми SDK или API платформы Google Карт, не обязательно настраивать для него ограничения. Но мы настоятельно рекомендуем это сделать, особенно если:

2 Для мобильных приложений рекомендуем использовать нативные пакеты Maps SDK для Android и Maps SDK для iOS.

3 Для Maps Static API и Street View Static API требуется задать не только ключ API, но и цифровую подпись, чтобы можно было превышать квоту в 25 000 загрузок карты в день.

Примечание. Общие секреты для подписания должны иметь не меньший уровень защиты, чем ключи API, использующиеся с Maps Web Service API.

Когда вам требуется динамически подписывать запросы изображений, делайте это на стороне сервера. А если ваши приложения генерируют статические изображения на основе клиентских данных, используйте следующие меры безопасности:

Если вы подписываете запросы, настройте дневную квоту неподписанных запросов.

4 Ограничение по IP-адресам не всегда полезно. Например, его не стоит настраивать для мобильных приложений и облачных сред, работающих на основе динамических IP-адресов. В этих случаях используйте для приложений с Maps Web Service API следующие меры безопасности:

5 Для мобильных приложений рекомендуем использовать нативные пакеты Places SDK для Android и Places SDK для iOS.

Except as otherwise noted, the content of this page is licensed under the Creative Commons Attribution 4.0 License, and code samples are licensed under the Apache 2.0 License. For details, see the Google Developers Site Policies. Java is a registered trademark of Oracle and/or its affiliates.

Что такое api ключ

Counter-Strike: Global Offensive

| 11,127 | уникальных посетителей |

| 41 | добавили в избранное |

Пример:

Форма авторизации открывается в маленьком окне. Поле адреса страницы пустое. Логин и пароль не заполняются автоматически, если сохранены в браузере.

Чуть более продвинутая версия скам формы.Форма авторизации открывается в маленьком окне. Поле адреса поддельное, сделано в виде HTML элемента. Логин и пароль не заполняются автоматически, если сохранены в браузере.

Без действий со стороны пользователя, получить этот ключ невозможно.

Пользователь пополняет какой-нибудь сайт скинами, но деньги на сайт не приходят. Оказалось, он отправил их мошеннику, однако проверочный код трейда совпадал.

Как это происходит?

1) Пользователь нажимает кнопку пополнение счет на сайте

2) Бот сайта присылает пользователю трейд с секретным кодом

4) Мошенник, используя API ключ пользователя, отменяет трейд, который прислал бот настоящего сервиса

5) Мошенник меняет ник своего бота и присылает пользователю трейд с таким же проверочным кодом и с таким же списком вещей.

6) Пользователь принимает трейд, даже не замечая подмены. Процесс скорее всего полностью автоматизирован.

Еще можно попробовать продать что-то дорогое или пополнить счет с помощью SkinPay

API Roistat¶

Общие сведения¶

Что такое API?¶

API (от англ. application programming interface – интерфейс программирования приложений) – это интерфейс, который дает возможность с помощью специальных команд управлять каким-либо программным обеспечением (приложением, сервисом, программой и т.п.).

Для чего используют API Roistat?¶

API в Roistat используется для достижения различных бизнес-целей. В данной документации мы предлагаем вам описание тех методов API, которыми вы сами сможете оперировать для выполнения своих бизнес-задач. Например, можно обновлять информацию о лидах или выгружать списки звонков из Коллтрекинга, а затем использовать их в своих целях. Обычно наши клиенты используют API для более гибкой настройки интеграции Roistat со своими системами.

Особенности API Roistat¶

Протокол передачи данных¶

API поддерживает как HTTP-, так и HTTPS-протоколы.

Формат запросов¶

API поддерживает CORS – кросс-доменные запросы.

В API Roistat используются POST- и GET-запросы. Тип запроса указан отдельно для каждого метода.

Авторизация¶

Все запросы требуют API-ключ и номер проекта для авторизации.

Номер проекта можно передавать в URL запроса, например: https://cloud.roistat.com/api/v1/project/calltracking/phone/list?project=12345

API-ключ можно передавать двумя способами:

Устанавливая HTTP-заголовок Api-key (рекомендуемый способ):

Добавляя параметр key в URL запроса (небезопасный способ):

Где найти API-ключ?¶

Уникальный API-ключ формируется для каждого пользователя в отдельности и относится ко всем проектам в одном профиле.

Структура запроса¶

Вы можете использовать как JSON-, так и XML-формат для отправляемых данных.

Подробнее читайте в пункте Запрос.

Формат ответа¶

Форматом ответа по умолчанию является JSON. Если передавать данные в формате XML, ответ будет представлен в виде XML.

Подробнее читайте в пункте Ответ.

Внесение изменений в форматы ответов¶

Мы периодически обновляем форматы ответов по методам API Roistat (в основном, с целью оптимизации работы). В таких случаях мы обязательно уведомляем наших пользователей. В описании метода мы указываем срок поддержки старого формата, чтобы все пользователи метода API успели внести необходимые изменения в своих системах, и способы работы с новым форматом в переходный период.

Обратите внимание, что если при запросе данных вы получаете ошибку, приведенную ниже, то переходный период подходит к концу, и старый формат ответа скоро перестанет поддерживаться:

Такая ошибка начнет периодически выдаваться в последние 2 месяца переходного периода.

Запрос¶

Формат запросов¶

API поддерживает CORS – кросс-доменные запросы.

В API Roistat используются POST- и GET-запросы. Тип запроса указан отдельно для каждого метода.

Структура имени URL-запросов¶

Каждый URL начинается с адреса API (https://cloud.roistat.com/api/v1/), за ним следует название ресурса или действия, название метода и номер проекта. Также в URL можно передавать API-ключ, но мы рекомендуем передавать его в HTTP-заголовке.

| Адрес API | https://cloud.roistat.com/api/v1 |

|---|---|

| Контекст | project |

| Название сервиса | calltracking |

| Название ресурса | phone |

| Метод | list |

| Номер проекта | project=12345 |

Авторизация¶

Все запросы требуют API-ключ и номер проекта для авторизации. Исключение – методы /user/projects и /account/project/create, где требуется только API-ключ.

Номер проекта можно передавать в URL запроса, например: https://cloud.roistat.com/api/v1/project/calltracking/phone/list?project=12345

API-ключ можно передавать двумя способами:

Устанавливая HTTP-заголовок Api-key (рекомендуемый способ):

Добавляя параметр key в URL запроса (небезопасный способ):

Где найти API-ключ?¶

Уникальный API-ключ формируется для каждого пользователя в отдельности и относится ко всем проектам в одном профиле. API-ключ можно посмотреть в настройках профиля.

Структура запроса¶

Вы можете использовать как JSON-, так и XML-формат для отправляемых данных.

Часовой пояс (timezone)

Во всех API-методах по умолчанию используется часовой пояс UTC+0, если явно не указан другой.

То есть если вы передаете данные в московском времени, то необходимо указать часовой пояс.

Фильтрация данных (filters)

Если необходимо отфильтровать по одному полю:

Второй элемент (оператор) может принимать следующие варианты:

Можно применять несколько фильтров. В этом случае используется оператор and (логическое И) или or (логическое ИЛИ). Пример фильтра, который отбирает данные по дате между 22 и 23 мая (время в UTC0):

Пример фильтра, который покажет данные с датой между 22 и 23 мая или позже 31 мая:

Сортировка (sort)

Сортировка работает по полям ресурса, который запрашивается в методе.

Например, есть ресурс заказа:

Ограничение объема данных (limit и offset)

Пример, когда нужно получить первые 100 строк:

Для получения следующих 100 строк тело запроса должно быть таким:

Запрос дополнительных данных (extend)

Чтобы не отправлять 2 отдельных запроса на получение таких связанных объектов, можно использовать параметр extend и в массиве указать список зависимых объектов, которые вы хотите получить.

Пример использования параметра extend в методе /integration/order/list, если вы хотите получить информацию и о визитах заказов:

Сочетание нескольких параметров

Можно использовать несколько разных параметров для управление данными. Все они перечисляются через запятую в одном JSON-объекте. Например:

Ограничения по количеству запросов¶

Ограничения применяются ко всем методам API и действуют для каждого проекта в отдельности.

На данный момент действуют следующие ограничения:

Кроме указанных выше правил, других общих ограничений нет. Однако у некоторых методов могут быть дополнительные ограничения. Список этих ограничений (при их наличии) можно найти в описании метода.

Ответ¶

Спецификация формата JSON¶

В API используется стандартный формат JSON. Подробнее про спецификацию можно прочитать по ссылке: http://www.json.org/.