журнал учета сертификатов электронных цифровых подписей шаблон

Строго под роспись: как правильно заполнить журнал учёта СКЗИ

Практически любая организация обменивается конфиденциальными данными со своими партнёрами и структурными подразделениями. Для того чтобы обеспечить сохранность передаваемой информации, требуются средства криптографической защиты (СКЗИ). Но работа с ними регламентируется инструкцией, которая написана 20 лет назад и уже не отвечает современным реалиям, а некоторые её пункты вызывают сомнения у специалистов. Ниже мы разберём один из ключевых и самых запутанных процессов — поэкземплярный учёт СКЗИ.

Введение

Итак, согласно инструкции, к СКЗИ относятся как сами программные или аппаратно-программные средства, так и информация, необходимая для их работы, ключи, техническая документация. При этом абсолютно все средства криптографической защиты в организации должны браться на поэкземплярный учёт. Именно об этом процессе и пойдёт речь дальше.

Инструкция была написана 20 лет назад, когда сертифицированные СКЗИ применялись крайне редко, а большинство организаций не имели такой разрозненной и распределённой по всей стране ИТ-инфраструктуры. Поэтому многие пункты документа сейчас вызывают вопросы у специалистов. Например, вести учёт в электронном виде можно, но только с применением квалифицированной ЭП (учёт СКЗИ в электронном виде — это тема для отдельной статьи, и об этом мы поговорим в следующий раз) либо сопровождая каждое действие соответствующими актами. Также не предусмотрена возможность удалённой передачи ключей шифрования, а журнал учёта требуется хранить в отдельном помещении. Да и само понятие «ключи шифрования» стало более разрозненным.

Кто и как ведёт учёт

Если организация является обладателем конфиденциальной информации, то ей, скорее всего, требуется обеспечить безопасную передачу, обработку и хранение этой информации с помощью СКЗИ. Организует и контролирует все работы с СКЗИ орган криптографической защиты (ОКЗ). Это может быть как структурное подразделение или конкретный сотрудник внутри организации — обладателя конфиденциальной информации, так и внешний подрядчик (например, сервис-провайдер).

В первом случае организация должна издать приказ о создании ОКЗ, определить его структуру и обязанности сотрудников. Например:

Все работники, которые осуществляют деятельность, связанную с установкой, настройкой и доступом к СКЗИ, должны быть внесены в приказ и ознакомлены с ним, а для каждой должности требуется разработать должностную инструкцию и ознакомить пользователей с порядком использования СКЗИ.

В итоге перечень необходимых документов состоит из:

В соответствии с инструкцией по всем СКЗИ должен вестись поэкземплярный учёт, а их движение (формирование, выдача, установка, передача, уничтожение) должно быть документально подтверждено. Для этого и обладатель конфиденциальной информации, и орган криптографической защиты должны вести журналы (каждый — свой) поэкземплярного учёта СКЗИ, эксплуатационной и технической документации к ним, ключевых документов.

При этом если орган криптографической защиты информации — это структурное подразделение организации, то от него требуется вести оба журнала. Дело в том, что в этом случае организация не только является обладателем конфиденциальной информации, но и выполняет часть функций ОКЗ. Например, крупные холдинги, как правило, выделяют в своём составе ИТ-компанию, которая в том числе обеспечивает информационную безопасность с использованием СКЗИ. Она ведёт все журналы и сопутствующую документацию и является для своего холдинга поставщиком услуг.

Если услуги оказывает сервис-провайдер, то он заполняет журнал учёта для органа криптографической защиты, а организация — журнал для обладателя конфиденциальной информации.

Журналы учёта хранятся в течение 5 лет. Сами СКЗИ и документация к ним должны находиться в специальном помещении (требования к нему описаны в приказе ФАПСИ № 152). Основное условие: доступ туда получают только сотрудники ОКЗ строго под роспись.

Операции с СКЗИ: взятие на учёт

Рассмотрим порядок учёта на конкретном примере. Организация N — обладатель конфиденциальной информации — хочет использовать СКЗИ компании «КриптоПро». Организация N не готова создавать у себя ОКЗ и обращается к сервис-провайдеру, который будет предоставлять ей соответствующие услуги. Итак, для начала вендор должен предоставить организации N, которая приобретает программно-аппаратный комплекс, исходные данные для учёта (здесь и ниже по тексту данные ненастоящие и приведены для примера).

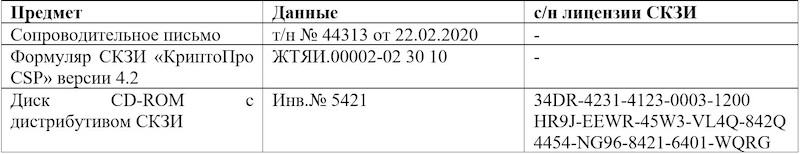

Таблица 1. Пример данных для учёта

В графы 1–6 журнала поэкземплярного учёта должны попасть данные о:

После заполнения всех этих данных СКЗИ выдаются пользователям, то есть тем работникам в организации, для которых закупались. Это может быть как сотрудник бухгалтерии, который применяет ЭП для подписания и отправки документов, так и другой ответственный специалист, взявший на себя обязательства по сохранности СКЗИ.

На этом этапе заполняются 7-я и 8-я графы журнала (кому и когда выдаётся СКЗИ — с обязательной росписью пользователя). Если возможности расписаться в журнале нет, то можно заполнить акт передачи, где в свободной форме указывается, кто (администратор безопасности) и кому (пользователю) передаёт СКЗИ. При этом обе стороны расписываются, а номер акта вносится в 8-ю графу («Дата и номер сопроводительного письма»).

В 9-ю графу записывается имя сотрудника, производившего установку СКЗИ. Чаще всего это делает специалист технической поддержки, который также является администратором безопасности. Но это может быть и пользователь, если он обладает соответствующими навыками и правами доступа в сеть. В графе 11 указывается серийный номер материнской платы или номер опечатывающей пломбы системного блока.

В случае увольнения сотрудника, который производил установку, требуются изъятие СКЗИ и составление акта, в котором указываются предмет и способ изъятия (например, удаление ключевой информации с носителя). Всё это фиксируется в графах 12, 13, 14.

При уничтожении СКЗИ также составляется соответствующий акт. В нём должны быть указаны предмет и способ уничтожения. Программные СКЗИ уничтожаются посредством стирания с носителя ключевой информации (чистки реестра), а также деинсталляции ПО. В случае аппаратных СКЗИ можно удалить с них ключевую информацию либо уничтожить их физически.

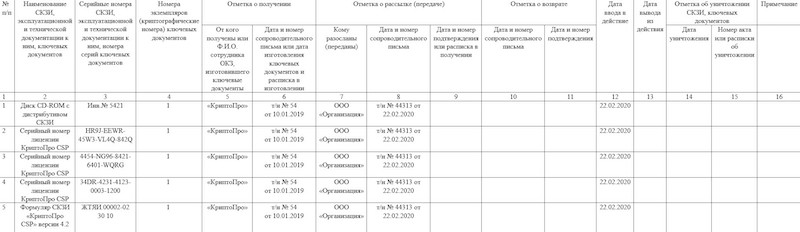

Ниже приведён пример журнала, заполненного организацией — обладателем конфиденциальной информации. ООО «Компания» в данном примере — это сервис-провайдер, который выполняет функции органа криптографической защиты для организации.

Таблица 2. Журнал поэкземплярного учёта СКЗИ для обладателя конфиденциальной информации

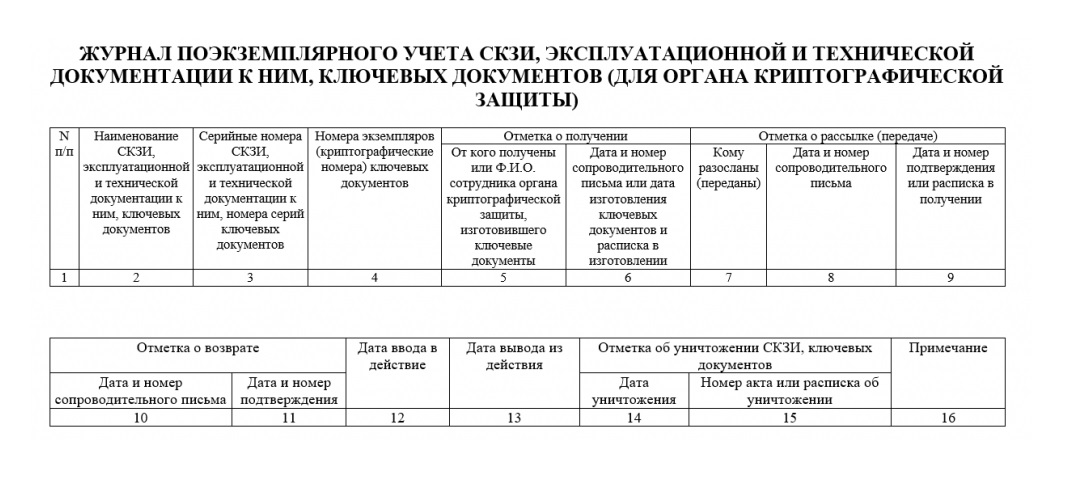

Журнал учёта СКЗИ для органа криптографической защиты во многих пунктах перекликается с аналогичным документом для организации и заполняется по такому же принципу, поэтому не будем подробно останавливаться на его разборе. В примере ниже ООО «Организация» — это обладатель конфиденциальной информации, который воспользовался услугами сервис-провайдера.

Таблица 3. Журнал поэкземплярного учёта СКЗИ для органа криптографической защиты

Выводы

Трудно не согласиться с тем, что все эти требования уже давно морально устарели и «Инструкция» нуждается в актуальных корректировках, но пока мы вынуждены выполнять требования её текущей редакции. Обратите внимание, что для ведения журнала поэкземплярного учёта СКЗИ в электронном виде требуется подписывать документы только квалифицированной ЭП либо сопровождать каждое действие соответствующими актами. Если же речь идёт о физическом документе, то все данные и подписи должны быть внесены в него всеми ответственными лично.

Безусловно, учёт СКЗИ — это только один из множества обязательных к исполнению процессов, описанных в документе. В дальнейших статьях мы постараемся подробно описать процесс опломбирования СКЗИ, технологию их уничтожения и многое другое.

Образец журнала учета и регламента использования в организации ЭЦП

Организации обязаны выполнять требования по обеспечению безопасности хранения, обработки и передачи средств криптографической защиты информации. Требования к хранению и учету электронной подписи и ее средств прописаны в отдельном приказе, а за его невыполнение юридическое лицо может понести наказание вплоть до уголовной ответственности.

Требования по обеспечению безопасности хранения ЭЦП

Требования к журналу учета ЭЦП, а также к документам по информационной безопасности указаны в Приказе от 13.06.2001 г. под номером 152, опубликованном Федеральным агентством правительственной связи и информации (ФАПСИ). Приказ прописывает определения средств криптографической защиты информации, ключевой информации, а также правила по хранению, обработке, передаче данных.

Согласно приказу, электронная подпись в организации должна ставиться на учет, и ее движение (выдача, формирование, передача, установка или уничтожение) также должны быть отслежены документально. Для этой цели и создан журнал учета средств электронной подписи.

Нормативные документы

Помимо приказа ФАПСИ организации должны придерживаться в своей работе с электронной подписью следующий документов:

Все внутренние положения, регламенты и инструкции по использованию средств электронной цифровой подписи должны строиться на этих управляющих документах и отвечать их требованиям.

Общие положения регламента использования ЭЦП в организации

Документ должен включать все принципы использования ЭЦП в организации и содержать следующие разделы:

Дополнительно к документу указываются ссылки на положения по электронному документообороту, а также на приложения в виде журнала учета электронной подписи, акта уничтожения ключевых носителей и т.д.

Организация работы с носителями ключевой информации

Пользователи, имеющие доступ к средствам электронной подписи, несут ответственность за ее сохранность согласно ФЗ-63. Список лиц, имеющих доступ к носителям ключевой информации, должен быть составлен руководством организации и зафиксирован в журнале учета выдачи электронной подписи.

Руководство организации также обязано назначить сотрудника, ответственного за осуществление электронных взаимодействий со сторонними агентами, и наделить его правом устанавливать электронную подпись соответствующим приказом.

Директор отдела информационной безопасности по согласованию с руководителем организации назначает ответственных за установку на рабочих местах средств для работы с ЭЦП. Контроль за использованием средств электронной подписи, а также за хранение и безопасность ЭЦП ложится на сотрудников компании.

Правила хранения и использования ЭЦП

Носитель электронной цифровой подписи изготавливается в удостоверяющем центре и обслуживается сторонней организацией. Генерация ключей и их запись на токен (ключевой носитель) происходит на специальном сертифицированном оборудовании с использованием регламентированных технологических процессов. Формирование ключей ЭЦП, а также их маркировка учитывается в обязательном порядке в журнале учета ЭЦП организации. ЭЦП выдается сотруднику под роспись.

Установка на рабочее место ПО АРМ от КриптоПро призвано гарантировать безопасность ключевой информации. Для возможности восстановления сертификата ключевой подписи в случае поломки носителя создается его копия на персональном компьютере. Безопасность информации во время копирования информации обеспечивается переносом данных только при помощи ПО «АРМ Генерация ключей». Носители ЭЦП маркируются специальными этикетками с номерами, соответствующими записи в журнале выдачи ЭЦП.

Каждому пользователю выдается личный носитель сертификата ЭЦП, содержащий закрытый ключ электронной подписи. Пользователь обязан хранить носители ЭЦП в месте, недоступной сторонним лицам.

Рекомендации по обеспечению безопасности при работе с ЭЦП

На ПК должно быть установлено только лицензионное ПО последней версии. Обновление программного обеспечения обязательное условие безопасного использования средств ЭЦП. Также на ПК устанавливается антивирусное программное обеспечение с регулярным обновлением, а все съемные носители и файлы, запускаемые из сети, должны проверяться антивирусом перед открытием. Рекомендуется использовать ограничение IP-диапазона, блокировку сетевых атак и средства фильтрации трафика.

Работа с электронной подписью должна проводиться с отдельной учетной записи. Аутентификация и идентификация пользователя происходит при помощи логина-пароля. Все пароли должны быть уникальными и не совпадать с паролями от входа в систему. Плановая смена паролей происходит раз в 60-70 дней, а внеплановая — при выявлении нарушения в использовании носителей ключевой информации.

Для обеспечения информационной безопасности своего рабочего места пользователю запрещается:

Ключи шифрования ЭЦП должны храниться только на флэш-носителе. Для работы с ЭЦП флэш-носитель подключают к ПК, а после использования — закрывают программу, вынимают носитель и убирают его в шкаф или сейф. Оставлять носитель ЭЦП на столе во время отсутствия на рабочем месте запрещено.

Если есть подозрение на компрометацию ключа ЭЦП, необходимо срочно обратиться в удостоверяющий центр для приостановки действия сертификата или его отзыва.

Образцы документов

Регламент, а также положение по использованию и хранению электронной цифровой подписи составляются юридическим и IT-отделом исходя из требований приказа ФАПСИ № 152.

Для всех юридических лиц являются обязательными к выполнению требования Приказа ФАПСИ № 152 по обеспечению безопасности использования электронной цифровой подписи. Каждая организация должна вести журнал учета ЭЦП в организации по образцу, а также иметь регламент и положение по использованию, обеспечению сохранности и уничтожению ЭЦП. Документы должны содержать такие разделы, как требования к ЭЦП, организация хранения подписи и правила использования подписи, порядок отзыва сертификата и процедура восстановления ранее приостановленного. Составляются документы юридическим отделом и отделом информационной безопасности исходя из рекомендаций и требования ФАПСИ.

Приложение 2. Типовая форма журнала поэкземплярного учета СКЗИ, эксплуатационной и технической документации к ним, ключевых документов (для обладателя конфиденциальной информации)

утвержденной приказом ФАПСИ РФ

от 13 июня 2001 г. N 152

Типовая форма

журнала поэкземплярного учета СКЗИ, эксплуатационной и технической документации к ним, ключевых документов (для обладателя конфиденциальной информации)

| N п/ п | Наименование СКЗИ, эксплуатационной и технической документации к ним, ключевых документов | Серийные номера СКЗИ, эксплуатационной и технической документации к ним, номера серий ключевых документов | Номера экземпляров (криптографичес- кие номера) ключевых документов | Отметка о получении | Отметка о выдаче | ||

| От кого получены | Дата и номер сопроводите- льного письма | Ф.И.О. пользова- теля СКЗИ | Дата и расписка в получении | ||||

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| Отметка о подключении (установке) СКЗИ | Отметка об изъятии СКЗИ из аппаратных средств, уничтожении ключевых документов | Примечание | ||||

| Ф.И.О. сотрудников органа криптографической защиты, пользователя СКЗИ, произведших подключение (установку) | Дата подключения (установки) и подписи лиц, произведших подключение (установку) | Номера аппаратных средств, в которые установлены или к которым подключены СКЗИ | Дата изъятия (уничтоже- ния) | Ф.И.О. сотрудников органа криптографической защиты, пользователя СКЗИ, производивших изъятие (уничтожение) | Номер акта или расписка об уничтожении | |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

© ООО «НПП «ГАРАНТ-СЕРВИС», 2021. Система ГАРАНТ выпускается с 1990 года. Компания «Гарант» и ее партнеры являются участниками Российской ассоциации правовой информации ГАРАНТ.

Как правильно заполнить журнал учета эцп

Российское законодательство обязывает организации, сотрудники которых используют электронные цифровые подписи, вести установленную учетную документацию.

Чтобы избежать проблем, в компаниях должны быть заведены журналы ЭЦП, при обеспечении необходимого вида документа и соблюдении предписанной формы.

Что такое журналы учета ключей?

Журналом учета ключей или других средств криптозащиты называют документ для отслеживания использования ЭЦП внутри организации.

В нем фиксируют, когда и кому были оформлены и выданы электронные подписи, сдачу криптографических ключей при переводе сотрудника на другую должность или в случае увольнения, ознакомление персонала с порядком использования данных криптографических элементов защиты конфиденциальности.

Кому нужно вести журналы учета ключей электронной подписи?

Необходимость ведения журналов учета электронных подписей установлена в отношении следующих организаций:

Требования к отчетной документации по ЭЦП регламентирует приказ ФАПСИ за № 152, подписанный в июне 2001 года и утверждающий инструкцию по форме и порядку ведения необходимых журналов.

Образцы журналов учета ЭЦП

Отмеченная инструкция предусматривает ведение нескольких видов журналов учета ЭЦП, устанавливая форму указанной документации. Соответствующие таблицы приведены в приложениях данного норматива.

Образцы с примерами заполнения для каждой разновидности отчетных документов не составит труда найти в интернете, чтобы использовать в качестве наглядного руководства.

Журнал поэкземплярного учета

В журналах поэкземплярного учета отображают информацию о движении всех криптографических средств, задействованных организацией, с указанием следующей информации:

Эти различия обусловлены спецификой деятельности указанных организаций и выполняемыми функциями.

Технический или аппаратный журнал

Назначение технического или аппаратного журнала учета предполагает фиксацию операций по обращению и допуску к работе со средствами криптозащиты, установленными на серверном компьютерном оборудовании.

Форма документа предусматривает указание следующей информации в соответствующих колонках:

Отдельная графа предусмотрена для примечаний, в дополнение к содержанию установленных граф.

Как и любая другая отчетная документация, перечисленные журналы должны быть прошиты, с пронумерованными страницами. На первом листе указывают наименование документа, даты начала и окончания ведения, ФИО и должность ответственного лица.

При ведении исключено внесение исправлений, использование забеливания при ошибочных записях.

Что будет, если не соблюдать инструкцию и не вести журналы учета

Организация, использующая в работе криптографические средства защиты, должна обеспечить выполнение следующих мероприятий, направленных на сохранение конфиденциальности информации:

Перечисленные меры утверждают в регламенте, действующем внутри организации.

Руководство многих организаций полагает содержание вышеупомянутого приказа № 152 неактуальным, ввиду давности утверждения данного документа. Но такое мнение ошибочно, поскольку норматив никто не отменял.

Нарушителей могут привлечь к административной ответственности, на основании ст. 13.12 КоАП РФ, предполагающей назначение штрафов следующим категориям нарушителей:

По результатам проверки, предприятие получит обязательное к исполнению предписание об устранении выявленных недостатков, с установленными сроками.

Соблюдение конфиденциальности криптографических средств защиты информации в учреждении или компании требует ведения установленной законом документации. Заполнение указанных журналов организовать несложно.

А выполнение условий по контролю за обращением ЭЦП избавит руководство и персонал организации от серьезных проблем с государственными контролирующими органами.

Журналы учета электронных подписей: как вести и хранить

Статья будет полезна, если в вашей организации есть хотя бы один ключ электронной подписи — тогда вам, скорее всего, нужно вести журналы учета ключей подписи. Кто обязан это делать и как, расскажем в статье.

Что такое журналы учета ключей ЭП

Журналы учета средств криптографической защиты информации (СКЗИ) или ключей электронной подписи (ЭП или ЭЦП) помогают следить за перемещением средств криптозащиты и ключей подписи в организации. В них отражается кто получил ключ подписи, сдал ли его при переходе на другую должность или увольнении, знаком ли сотрудник с правилами работы со средствами электронной подписи. Журналы нужны предприятиям, которые используют ЭП и СКЗИ, например, КриптоПро CSP или ViPNet CSP.

Кому нужно вести журналы учета ключей ЭП

Лицензиаты ФСБ

Эти компании оказывают платные услуги, связанные с использованием СКЗИ: их разработкой, распространением, установкой, обслуживанием и т.д. Это могут быть удостоверяющие центры, которые выпускают сертификат электронных подписей, или, например, дистрибьюторы СКЗИ.

К лицензиатам предъявляется самый большой список требований по соблюдению инструкции. Они должны создать у себя орган криптографической защиты информации, разработать свой регламент по соблюдению инструкции и вести журналы учета ключей ЭП и СКЗИ. Орган криптозащиты контролирует, как организация соблюдает инструкцию из приказа ФАПСИ №152.

Организации, которые не являются лицензиатами ФСБ

Обязательно соблюдать приказ ФАПСИ №152 и вести журналы учета ключей ЭП должны предприятия, которые используют СКЗИ для защиты конфиденциальной информации, если такая информация по закону подлежит защите — например, для персональных данных или при передаче отчетности. В приказе их называют «обладатели конфиденциальной информации».

Если организации используют СКЗИ для защиты информации, не подлежащей обязательной защите, то требования инструкции ФАПСИ носят рекомендательный характер. Например, это касается компании, которая приобрела сертификат ЭП и средства криптозащиты только для внутреннего пользования — подписания внутренних документов, шифрования результатов своей работы.

Организациям, которые будут соблюдать требования приказа ФАПСИ №152, нужно создать регламент хранения и использования электронных подписей на основе утвержденной приказом инструкции и вести журналы учета. Сделать это можно одним из двух способов:

Какие журналы учета вести

Инструкция устанавливает два типа журналов:

Способ заполнения журнала отличается в зависимости от типа СКЗИ, от того кто ведет журнал: обладатель ключей ЭП или орган криптографической защиты. Подробно детали заполнения описаны в приказе ФАПСИ № 152.

Форма журнала поэкземплярного учета для органа криптографической защиты — для лицензиатов ФCБ:

Форма журнала поэкземплярного учета для обладателей конфиденциальной информации:

Типовая форма технического (аппаратного) журнала:

Чтобы скачать формы для заполнения журналов, перейдите по ссылке.

Что такое порядок использования и хранения ключей ЭП и СКЗИ

Кроме журналов учета инструкция также рекомендует организациям разработать и соблюдать свой регламент хранения и использования ключей ЭП. Для регламента нет единой типовой формы, поэтому компания может разработать документ самостоятельно. Для этого нужно изучить инструкцию и адаптировать требования именно под свою компанию.

Несмотря на то, что регламент в разных компаниях будет отличаться, есть общие требования — регламент должен указывать правила, по которым в организации: